엊그제부터 인터넷 도감청이 이슈다.

이전에는 HTTP프로토콜의 HOST 헤더를 확인함을 분석하여 HTTPS를 사용하는경우 우회가 가능하였다. (이전분석)

이번에는 HTTPS를 사용하더라도 접속이 안되는것을 확인, 분석하였다.

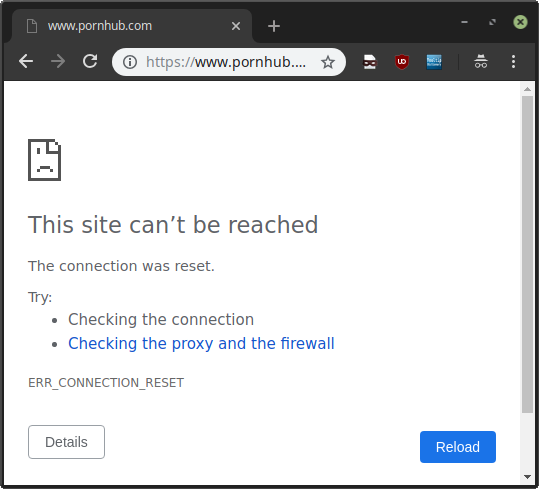

유명한 성인사이트 접속시 HTTPS 접속임에도 ERR_CONNECTION_RESET에러가 뜨며 접속이 거부되었다.

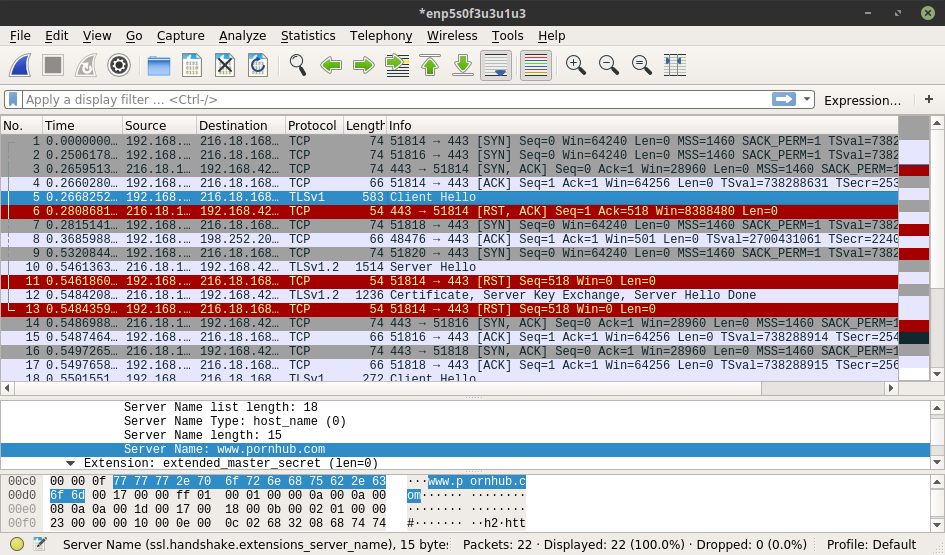

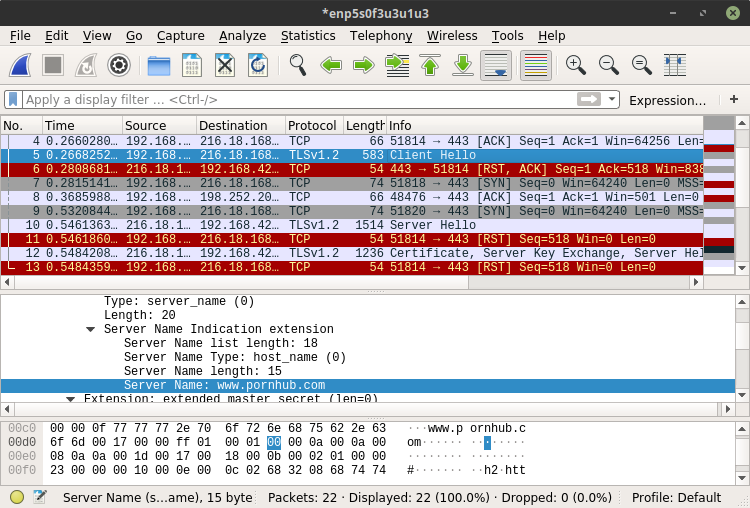

Wireshark 패킷을 확인해보니

Client Hello 이후 RST, ACK패킷이 확인된다.

중요한점은 RST 패킷 이후에도 Server Hello가 확인된다.

이는 서버에서 정상적으로 응답하나 중간에 어떤xx가 RST패킷을 보내는것으로 추정된다.

TCP Reset Attack 의 일종이다.

RST패킷을 보내는 기준으로는 TLS패킷의 Server Name Indication extension (SNI)로 보여진다.

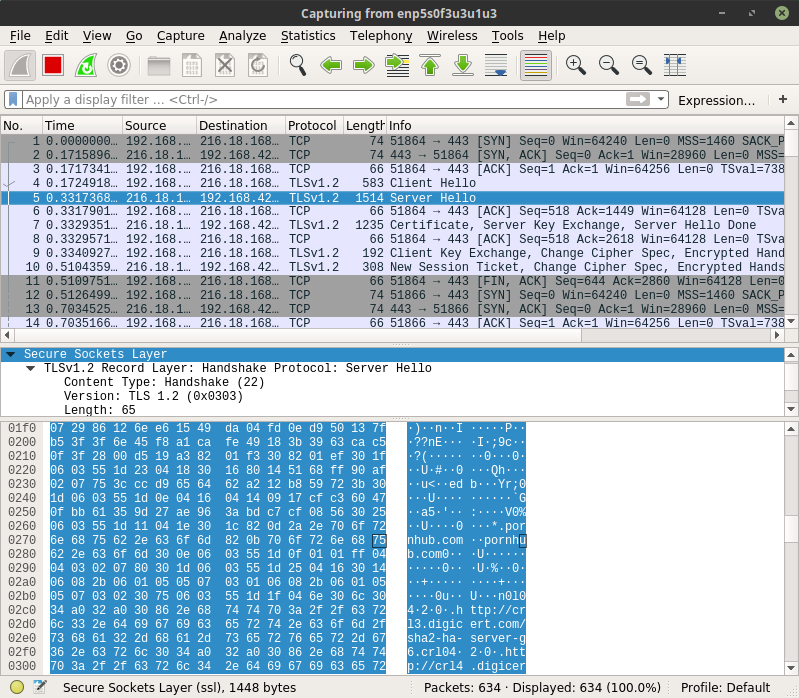

GDNS를 통해 원본의 IP주소를 확인하고 /etc/hosts파일을 수정하여 test.com으로 접속시 대상의 서버로 접속하게 만들어 보았다.

이후 https://test.com 접속시 다음과 같은 패킷을 확인할 수 있다.

목적지로부터 정상적인 응답이다.

하지만 서버는 301 Moved Permanently 응답을 보내며 원본의 도메인으로 Redirect 시켜버리며 다시 Client Hello는 reset 되어버린다.

서버는 정상적으로 응답하는것을 재차 확인하였고

중간에 날라오는 RST, ACK를 잘 처리하면 (iptables -I INPUT -p tcp –tcp-flags ALL RST,ACK -j REJECT –reject-with tcp-reset)

우회하여 접속할 수 있다.