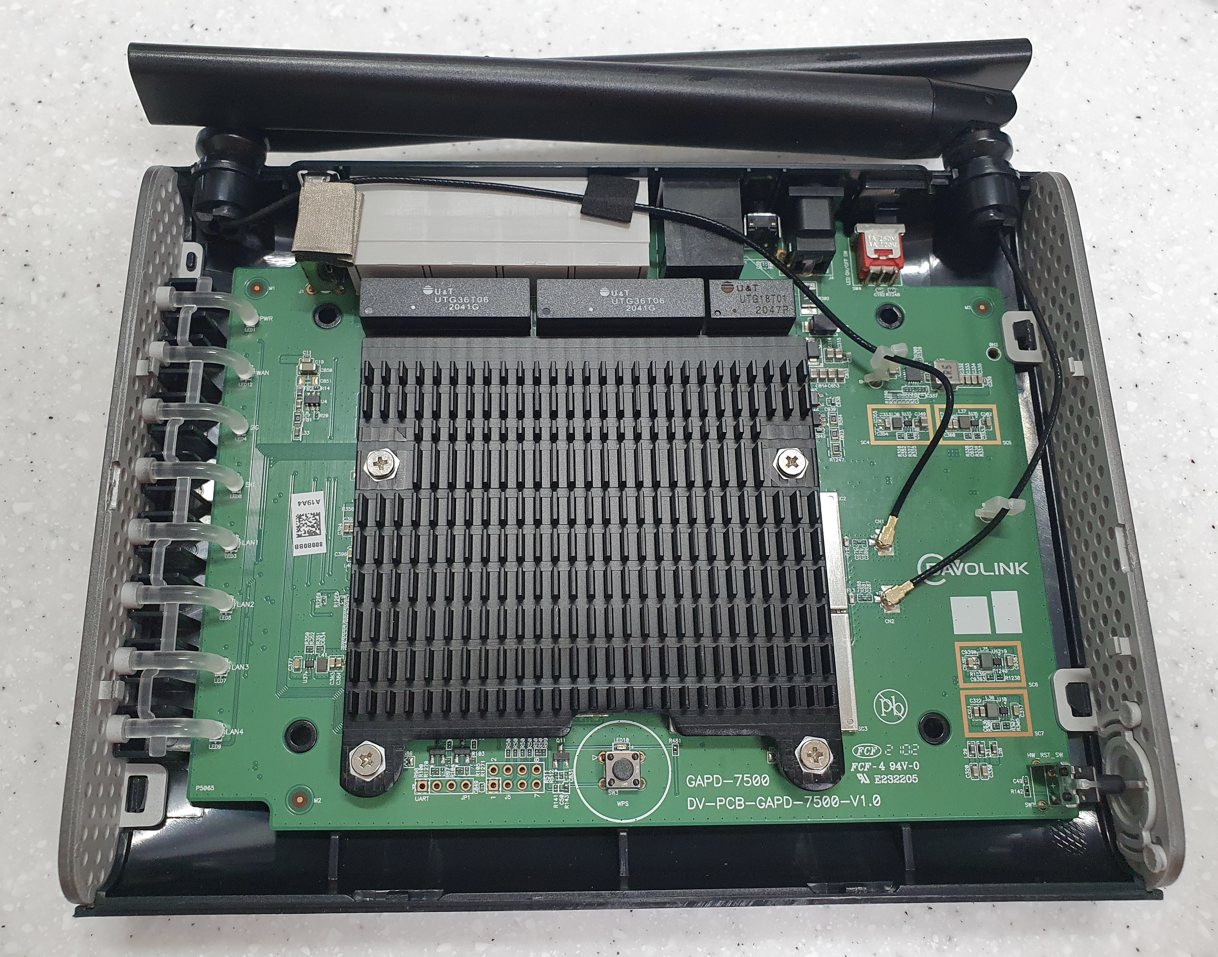

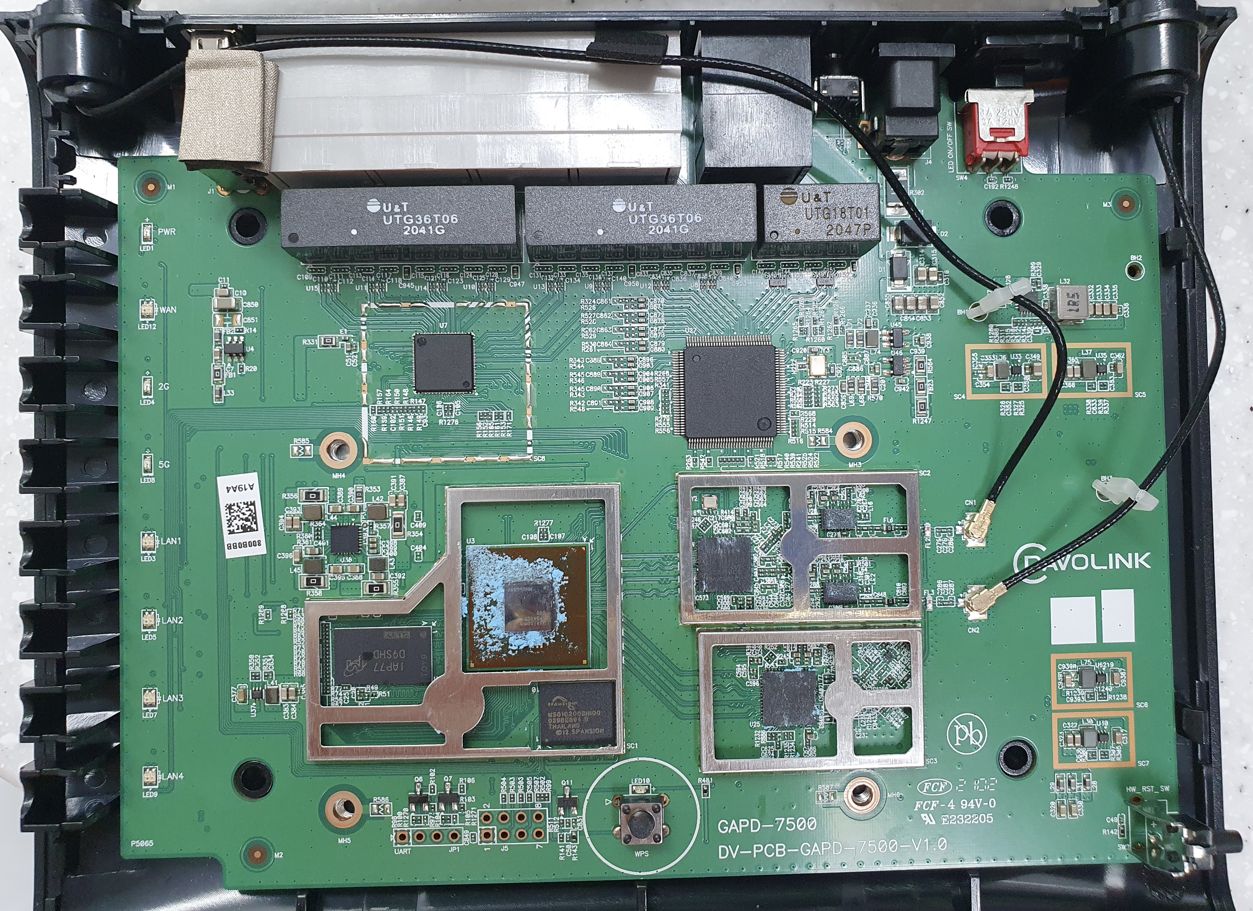

QCA IPQ6000 1.2GHz Quad-core

RAM : 512MB (DDR3)

Nand :128MB 63BGA S34MS01G200

유선쪽

RTL8367RB LAYER 2 MANAGED 5+2-PORT 10/100/1000M SWITCH CONTROLLER

QCA8075 Five-Port 10/100/1000 Mbps Ethernet Transceiver https://github.com/Deoptim/atheros/blob/master/QCA8075-device-specs.pdf

무선쪽

QCN5021 2.4Ghz(574Mbps)

QCN5052 5Ghz (1.2Gbps)

대충 이런 레이아웃

앞뒤로 방열에 꽤나 신경을 많이쓴것 같다(반대로 말하면 그만큼 발열이 많은가?)

To be continued.