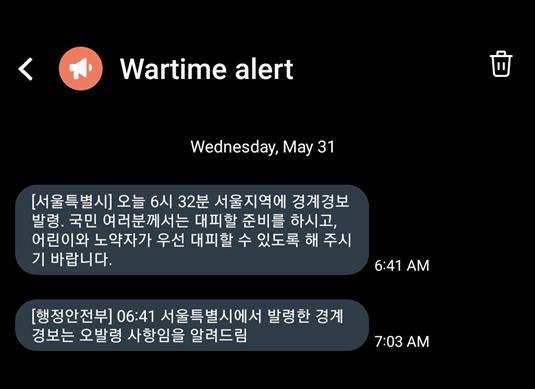

재난문자는 Cell Broadcast Service라고도 불리며 Wartime alert, Information notification, Emergency alert 3가지 단계가 있는데 이중 Wartime alert은 유저레벨에서 컨트롤이 불가능하다. (코드상 cmas_presidential_level_alert)

하지만 관련 패키지를 비활성화 시키면 차단이 가능하다.

관련 패키지를 확인해보면 아래와 같이 4개의 패키지가 확인되는데 (SGS10 5G 기준)

$ pm list packages -f | grep cellbroadcast

package:/system/system_ext/overlay/CellBroadcastConfigOverlayPlatform_KR.apk=com.google.android.overlay.modules.cellbroadcastreceiver

package:/system/system_ext/priv-app/CellBroadcastAppPlatform/CellBroadcastAppPlatform.apk=com.android.cellbroadcastreceiver

package:/system/priv-app/CellBroadcastServiceModulePlatform/CellBroadcastServiceModulePlatform.apk=com.android.cellbroadcastservice

package:/system/system_ext/overlay/CellBroadcastServiceOverlay.apk=com.google.android.overlay.modules.cellbroadcastservice

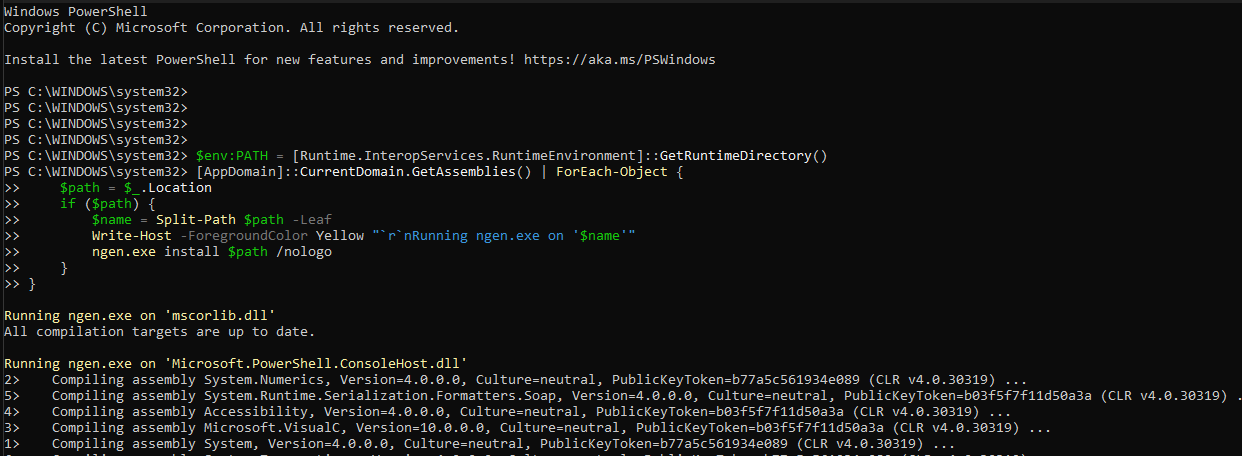

아래의 명령어로 몽땅 비활성화 시켜준다.

$ pm disable-user –user 0 com.google.android.overlay.modules.cellbroadcastreceiver

$ pm disable-user –user 0 com.android.cellbroadcastreceiver

$ pm disable-user –user 0 com.android.cellbroadcastservice

$ pm disable-user –user 0 com.google.android.overlay.modules.cellbroadcastservice

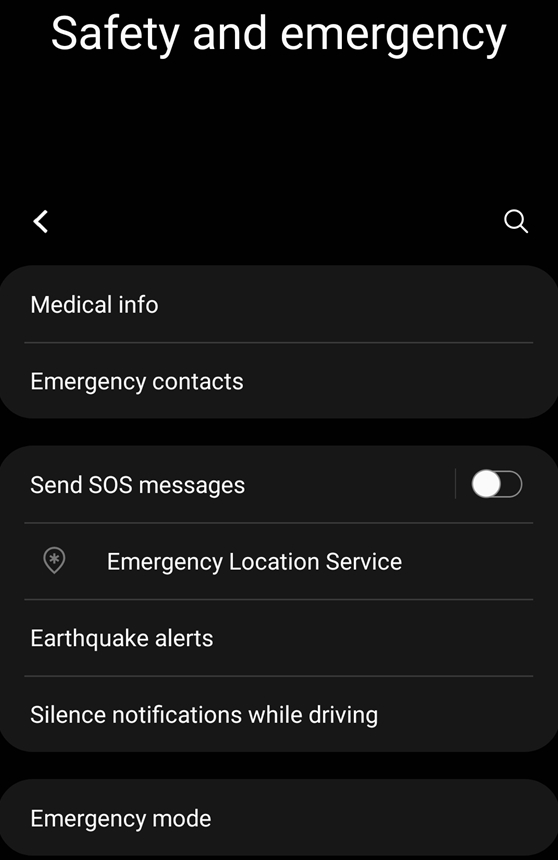

이후 확인해보면

재난알림 관련 항목들이 사라진것을 볼 수 있다.

※사실 확인 되지 않은 방법임 (이후로 받아볼수가 없었다…) 책임은 각자 알아서,